DeFi“旷世大劫案”尘埃落定 回顾 Ronin 赃款转移全过程

摘要:Ronin Network被盗的17.36万枚以太坊已几乎被全部转出,原攻击钱包仅剩余约1.8枚以太坊。

今日,Ronin Network黑客于北京时间15:32:25转出12595.3枚以太坊至新地址(0x08723392ed15743cc38513c4925f5e6be5c17243)。至此,Ronin Network被盗的17.36万枚以太坊已几乎被全部转出,原攻击钱包仅剩余约1.8枚以太坊。

于3月底发生的针对Ronin Network的攻击事件中,协议被盗金额达到了6.1亿美元,超过了去年Poly Network的6亿美元成为DeFi史上最大黑客攻击事件。而攻击者仅是将盗取的资金进行转移和洗钱就操作了一月有余。下面就来回顾一下这场「旷世大劫案」的赃款转移以及事件进展。

3月29日,Axie Infinity专用以太坊侧链Ronin Network在Twitter上表示,当天早些时候发现Sky Mavis的Ronin验证器节点和Axie DAO验证器节点于3月23日遭到攻击,共损失了17.36万枚以太坊和2550万枚USDC。

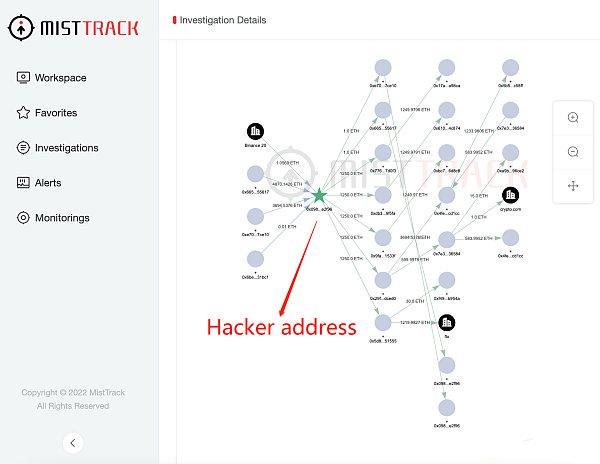

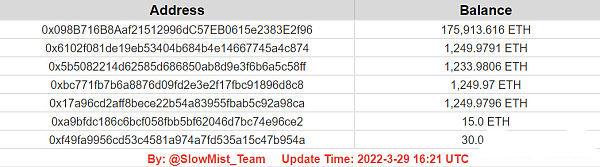

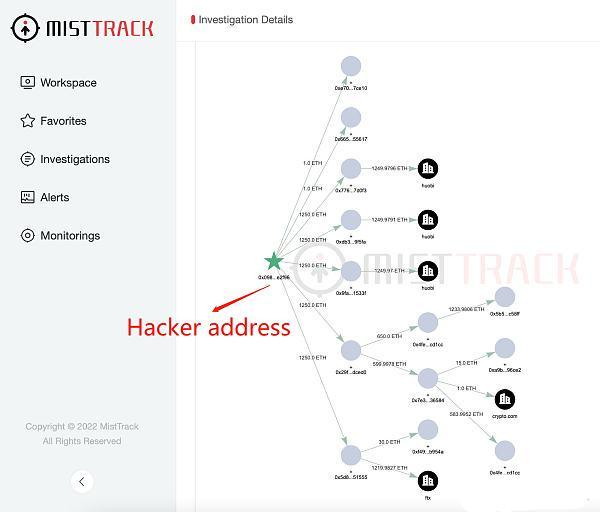

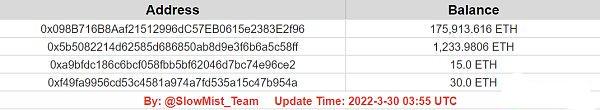

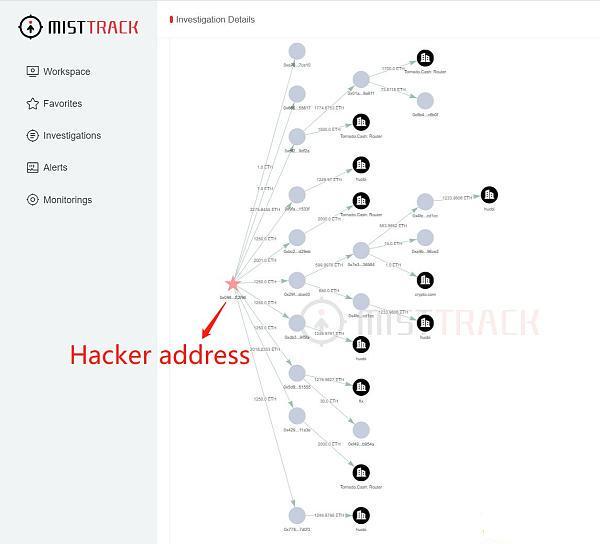

3月30日,慢雾发文称,此次黑客攻击的资金来源于币安提币,且已将2550万枚USDC交易为6250枚以太坊,并进行了分散转移,其中1221 ETH转移到了FTX和Crypto.com。

当日晚些时候,黑客再次向Huobi转入3750枚以太坊。

4月4日,黑客从攻击地址(0x098B716B8Aaf21512996dC57EB0615e2383E2f96)中将1000枚以太坊转入另一个地址(0xbc25d57412a04956CDD95AF07825C5C1F34d29eb),随后将其中200枚以太坊转入Tornado Cash。

4月5日,黑客从攻击地址向新地址(0xdf225c84a0eaeaaac20e6c1d369e94ee13b9df2a)转入1526枚以太坊,并分批转入Tornado Cash。

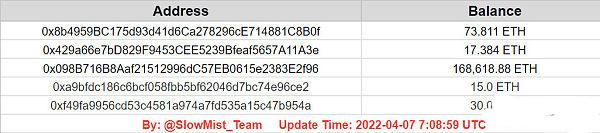

4月6日,慢雾发文表示,在UTC时间3月31日17:49:06至4月6日6:05:58期间,黑客再度向Huobi转入1233.9811枚以太坊,并总计向Tornado Cash转入4400枚以太坊。

4月7日,慢雾发文表示,UTC时间4月6日6:19:03至4月7日7:08:59,Ronin Network攻击者将2800枚以太坊转入Tornado Cash。

4月8日,黑客通过中间地址(0x5b0431365ce1ab3693bea6f33ae67653dd30d8bd)将4800枚以太坊转入Tornado Cash。

4月9日,黑客向两个地址(0x1361c1e18930483F4Aaf91f3a263937e4Fcc1f39、0xBCD78C2D608e7cEB3d25Bea30faE8a9D57033868)分别转入3002.985枚以及3102.6215枚以太坊,随后均转入Tornado Cash。

4月10日,黑客向0x1361c1e18930483F4Aaf91f3a263937e4Fcc1f39转入3002枚以太坊,随后全部转入Tornado Cash。

4月12日,黑客向新地址(0xb2369D20e7f0C46270b9F79ab26Fc62fadA356c7)转入2941枚以太坊,随后转入Tornado Cash。目前该地址仍剩余约40枚以太坊。

4月13日,黑客向新地址(0x77532dd2eb6e8eaf416f39c65f48cd2369782828)转入3202枚以太坊,随后转入Tornado Cash。

4月14日,黑客向新地址(0x1Bf53ce80FF2ed5711b8A2DB8f7EA5b38DA118d6)转入3302.6枚以太坊,随后转入Tornado Cash。

4月15日,据《华尔街日报》报道,美国财政部称与朝鲜政府有关的犯罪集团Lazarus Group是此次Ronin Network被攻击中加密货币地址的所有者。财政部发言人表示,任何与受制裁钱包进行交易的人都将面临美国制裁的风险。

同日,PeckShield在Twitter上表示,目前黑客已经从攻击地址中转出约2.8万枚以太坊至Tornado Cash,占总量的16%。钱包内还剩余约147753枚以太坊。

当天晚些时候,黑客再次向新地址(0xBc5639887283eaF1B8E966e0b2fa6998D2ec6404)转入2900枚以太坊,随后转入Tornado Cash。

4月18日,黑客向新地址(0x3cffd56b47b7b41c56258d9c7731abadc360e073)中转入10129.9枚以太坊。

4月19日,黑客向0x1Bf53ce80FF2ed5711b8A2DB8f7EA5b38DA118d6转入18256.8枚以太坊。

4月21日,黑客向0x53b6936513e738f44fb50d2b9476730c0ab3bfc1转入21629枚以太坊。

4月22日,黑客通过中间地址(0x3cffd56b47b7b41c56258d9c7731abadc360e073)向新地址(0x8fa7b50fc8306ab3de028254df72bf08216742b6)转入1528.2枚以太坊。

4月24日,黑客向新地址(0x35fb6f6db4fb05e6a4ce86f2c93691425626d4b1)转入33568枚以太坊。

4月26日,PeckShield发文称,据统计,截止4月26日,Ronin Network攻击者钱包已转出65%的被盗资金,其中22%(约39,700枚以太坊)通过Tornado Cash洗钱,约41%转移到3个新钱包。

4月27日,黑客向新地址(0x5967524CE3Bc2BC422e584e33bD50921A22e3c0a)转入18256.8枚以太坊。

当日晚些时候,黑客再次向新地址(0xf7b31119c2682c88d88d455dbb9d5932c65cf1be)转入25127.5192枚以太坊。

4月28日,以太坊侧链Ronin Network发布漏洞报告称,黑客通过对Sky Mavis实施网络钓鱼攻击渗透Sky Mavis IT基础设施并获得对验证节点的访问权限,又通过无Gas RPC节点发现了一个后门,并获取了Axie DAO验证节点的签名,从而控制了5/9的验证节点。

Ronin Network表示,Sky Mavis当前采取的安全措施包括与安全公司合作建立防御系统、增加验证节点数量、实施更严格的内控程序、进行审计、建立无需信任的组织、启动漏洞赏金以及进行ISO27001和其他安全相关认证。此外,Ronin Network预计将在4月底之前部署升级,并于5月正下旬正式开放,所有被盗资金将由最近的Sky Mavis融资、Axie Infinity和Sky Mavis资产以及来自核心团队的个人资金担保。

4月29日,黑客向新地址(0xDD6458eB5090832eB88BFfc7AdF39B0F3CdD6683)转入5000枚以太坊,随后转入Tornado Cash。

5月3日,黑客于北京时间16:23:28向新地址(0x3e37627deaa754090fbfbb8bd226c1ce66d255e9)转入23528.8枚以太坊。

5月4日,也就是今天,黑客完成了最后一笔12595.3枚以太坊的转账,所有被盗资金已几乎全数转移,原攻击钱包仅剩约1.8枚以太坊。

文章来源:ForesightNews

免责声明:本文不构成任何投资建议,文章内容请读者谨慎对待!

2023/11/29

2023/11/27

2023/11/24

2023/11/15

2023/11/10